Pendahuluan

Dalam era digital yang semakin maju ini, serangan siber telah menjadi ancaman yang signifikan bagi individu, bisnis, dan lembaga pemerintah di seluruh dunia. Salah satu jenis serangan siber yang paling merusak adalah ransomware. Ransomware sendiri adalah program berbahaya yang dirancang untuk mengenkripsi data korban dan menuntut pembayaran tebusan dalam bentuk mata uang digital agar data dapat dikembalikan.

Beberapa waktu lalu, Indonesia dihebohkan dengan kasus Bank Syariah Indonesia (BSI) yang terkena serangan ransomware oleh kelompok peretas bernama Lock Bit. Serangan tersebut berdampak pada penutupan seluruh layanan BSI seperti mobile banking dan ATM secara sementara selama sekitar 3 hari dan diklaim terdapat total 1.5 TB data yang memuat 15 juta data pengguna dicuri.

Artikel ini akan membahas tentang ransomware, bagaimana cara kerjanya, dan langkah – langkah yang dapat diambil untuk melindungi sistem Anda dari serangan ini.

Apa itu Ransomware

Bagi tim IT yang tidak siap, ransomware merupakan mimpi buruk. Software berbahaya yang disebut ransomware digunakan oleh penjahat siber untuk memblokir akses Anda ke data Anda sendiri. Para penjahat digital atau cyber crimes ini akan mengenkripsi file-file di sistem Anda dan menambahkan ekstensi pada data yang terinfeksi, memegangnya sebagai sandera sampai tebusan dibayar. Setelah terinfeksi, ransomware dapat menyebar ke shared drive, server, komputer yang terhubung, serta sistem lain yang ada dalam jaringan Anda. Jika tuntutan tebusan tidak dipenuhi dalam batas waktu tertentu, sistem atau data yang terenkripsi itu tidak akan dapat diakses, atau bisa jadi data Anda dihapus serta kunci untuk men-decrypt juga dihapus oleh hacker.

Ransomware adalah jenis serangan siber yang menggunakan enkripsi untuk mengunci data pada sistem komputer korban. Hal ini kemudian mencegah atau membatasi pengguna untuk mengakses sistem mereka. Keluarga ransomware yang lebih modern, secara kolektif dikategorikan sebagai cryptoransomware, mengenkripsi jenis file tertentu pada sistem yang terinfeksi dan memaksa pengguna untuk membayar tebusan melalui metode pembayaran online tertentu untuk mendapatkan kunci untuk men-decrypt data. Serangan ransomware ini dapat menginfeksi perangkat komputer individu, jaringan bisnis, dan bahkan infrastruktur krusial suatu bisnis.

Harga tebusan bervariasi tergantung pada varian ransomware dan harga atau nilai tukar mata uang digital. Biasanya para hacker menggunakan mata uang kripto dalam bentuk bitcoin yang sulit untuk di trace agar posisi mereka tidak diketahui dengan mudah sebagaimana jika transaksi dilakukan dengan cash atau bank transfer. Varian ransomware terbaru juga telah mencantumkan opsi pembayaran alternatif seperti kartu hadiah iTunes dan Amazon. Namun perlu dicatat bahwa membayar tebusan tidak menjamin bahwa pengguna akan mendapatkan kunci dekripsi atau alat pembuka yang diperlukan untuk mendapatkan kembali akses ke sistem yang terinfeksi atau file yang disandera.

Peningkatan Tren Penyerangan Ransomware

Tahun 2020 terbukti menjadi tahun yang penuh tantangan bagi perusahaan dan tim cyber security mereka dalam menghadapi masalah global seperti malware pandemi digital, serangan phishing, dan metode rekayasa sosial baru untuk mengkompromikan sistem mereka. Para cyber crimes memanfaatkan kekacauan yang dipicu oleh epidemi global, menyerang jutaan pekerja yang tiba-tiba merasa bingung karena harus bekerja secara remote.

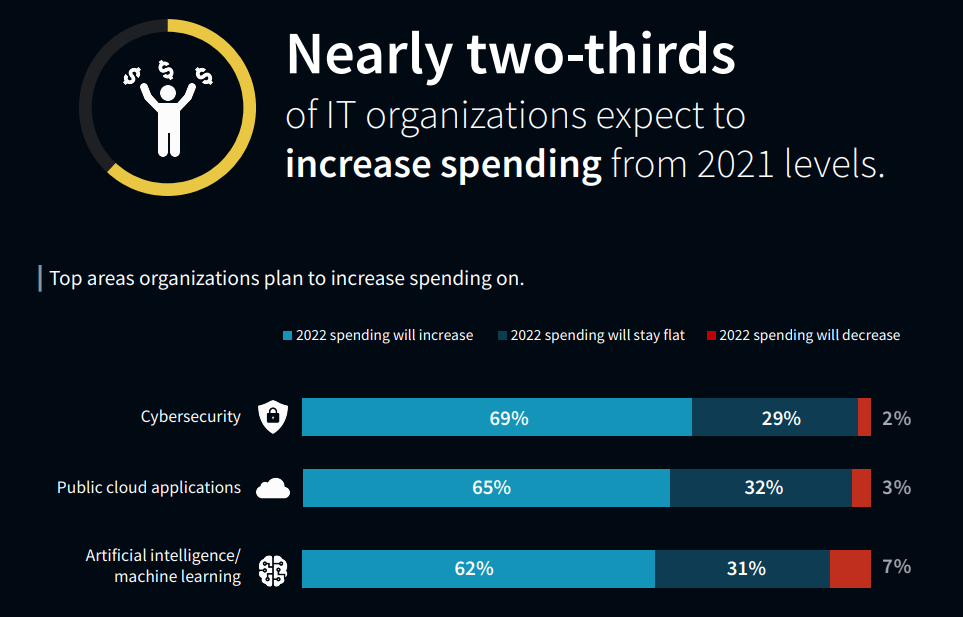

Dari studi yang dilakukan oleh Enterprise Strategy Group (ESG), dikatakan bahwa tahun 2022 perusahaan memprioritaskan investasi pada cybersecurity sebanyak 69% dari anggaran IT mereka.

Perusahaan berupaya untuk mengatasi peningkatan terjadinya cyber attack dengan strategy cyber security yang kuat dan holistik. Sebanyak 54% dari responden dalam studi ESG tersebut, mengatakan bahwa penguatan keamanan siber dan/atau peningkatan ketahanan operasional terhadap serangan siber sebagai masalah bisnis krusial yang mendorong investasi cukup besar di bidang teknologi.

Dari data yang disampaikan oleh www.ITsecnow.com , selama tahun 2020, ancaman melalui email meningkat hampir dua pertiga karena e-commerce semakin mengandalkan email, dan para hacker berusaha memanfaatkan disrupsi yang disebabkan oleh pandemi untuk mendorong agenda mereka. Perusahaan berekspektasi bisnis mereka akan terganggu oleh serangan melalui email sebanyak tujuh dari sepuluh kali.

Jumlah serangan ransomware telah meningkat secara dramatis, baik dalam skala kecil maupun serangan besar yang menargetkan organisasi atau perusahaan besar. Para penjahat siber juga terus mengembangkan varian baru ransomware dengan taktik dan teknik yang lebih canggih. Bahkan saat ini ada model bisnis Ransomware-as-a-Service (RaaS) yang memungkinkan penjahat siber yang kurang terampil untuk menggunakan ransomware dengan cara yang lebih mudah. Mereka dapat menyewa atau membeli ransomware dari pengembang yang lebih terampil, yang memberi mereka alat dan infrastruktur yang diperlukan untuk melancarkan serangan.

Penyebaran ransomware tidak lagi terbatas pada email phishing saja. Para penjahat siber menggunakan berbagai metode seperti eksploitasi kerentanan perangkat lunak, serangan Remote Desktop Protocol (RDP), spam campaign, dan teknik lainnya untuk memasukkan ransomware ke dalam sistem. Varian ransomware baru-baru ini menggunakan taktik “double extortion” di mana selain mengenkripsi data, mereka juga mencuri data yang bernilai dan mengancam untuk mengungkapkannya ke publik melalui situs dark web jika tebusan tidak dibayar. Hal ini meningkatkan motivasi korban untuk segera membayar tebusan.

Awalnya permintaan tebusan ransomware diberikan kepada korban secara individu dengan tebusan yang mungkin tidak terlalu tinggi. Namun saat ini permintaan tebusan ransomware semakin meningkat seiring berjalannya waktu. Para penjahat siber sekarang menargetkan organisasi baik perusahaan besar bahkan pemerintah, dengan permintaan tebusan yang jauh lebih tinggi, mencapai jutaan dolar, terutama dalam serangan yang melibatkan data yang sangat penting atau kerahasiaan yang tinggi.

Cara Kerja Ransomware

Secara umum, ransomware bekerja dengan cara mendapatkan akses ke sistem target, mengenkripsi file di dalamnya, dan kemudian menuntut tebusan. Meskipun ada perbedaan dalam cara pelaksanaan ransomware, semuanya melibatkan tiga tahapan utama yang sama:

- Variabel yang Berkontribusi pada Infeksi Ransomware

Malware, seperti ransomware, memiliki berbagai cara untuk menyusup ke dalam sistem sebuah perusahaan. Namun, para pelaku ransomware cenderung memilih vektor infeksi tertentu. Berikut ini beberapa contoh cara yang dilakukan hacker untuk menyusup kedalam sistem:

- Email Phishing: Salah satu metode yang umum digunakan oleh hacker adalah dengan mengirimkan email phishing kepada korban. Email tersebut mungkin berisi lampiran berbahaya atau tautan yang mengarah ke situs web yang mengandung ransomware. Jika korban mengklik tautan atau membuka lampiran tersebut, ransomware akan diunduh dan dijalankan pada sistem korban.

- Exploit Kit: Hacker juga dapat menggunakan exploit kit, yang merupakan rangkaian alat dan kode yang dirancang untuk mengeksploitasi kerentanan pada perangkat lunak yang tidak diperbarui. Ketika korban mengunjungi situs web yang terinfeksi, exploit kit akan mengidentifikasi kerentanan pada sistem korban dan memanfaatkannya untuk mengunduh dan menjalankan ransomware.

- Remote Desktop Protocol (RDP): Jika hacker berhasil mendapatkan akses ke Remote Desktop Protocol (RDP) yang tidak aman, mereka dapat menggunakan akses ini untuk menginstal dan menjalankan ransomware pada sistem korban. Hal ini sering terjadi jika korban menggunakan kata sandi yang lemah atau menggunakan konfigurasi RDP yang tidak aman.

- Drive-by Download: Hacker dapat menyisipkan kode ransomware ke dalam situs web yang sah dan mengarahkan korban ke situs tersebut melalui tautan yang dikirimkan melalui email, pesan instan, atau iklan yang dikompromikan. Ketika korban mengunjungi situs tersebut, ransomware akan secara otomatis diunduh dan dijalankan tanpa persetujuan korban.

- Malvertising: Hacker juga dapat memanfaatkan iklan berbahaya (malvertising) yang tampil di situs web yang sah. Ketika korban mengklik iklan yang terinfeksi, ransomware akan diunduh dan dijalankan pada sistem korban.

- Penetrasi Jaringan: Dalam beberapa kasus, hacker dapat menggunakan metode penetrasi jaringan yang lebih kompleks untuk mengakses sistem target. Mereka mungkin menggunakan teknik seperti pemindai jaringan, serangan brute force, atau memanfaatkan kerentanan pada perangkat dan server yang tidak diperbarui.

- Enkripsi Data

Setelah ransomware berhasil masuk ke dalam sistem, ia dapat mulai mengenkripsi file-filenya. Karena enkripsi telah terintegrasi dalam sistem operasi, hal ini hanya membutuhkan akses ke file, mengenkripsinya dengan kunci yang dikendalikan oleh hacker, dan menggantikan file asli dengan salinan yang terenkripsi. Untuk menjaga stabilitas sistem, sebagian besar varian ransomware memilih file-file tertentu untuk dienkripsi. Sebagai bagian dari proses dekripsi, beberapa varian berbahaya membuat sulit pemulihan file tanpa kunci dekripsi dengan menghapus cadangan dan salinan bayangan file.

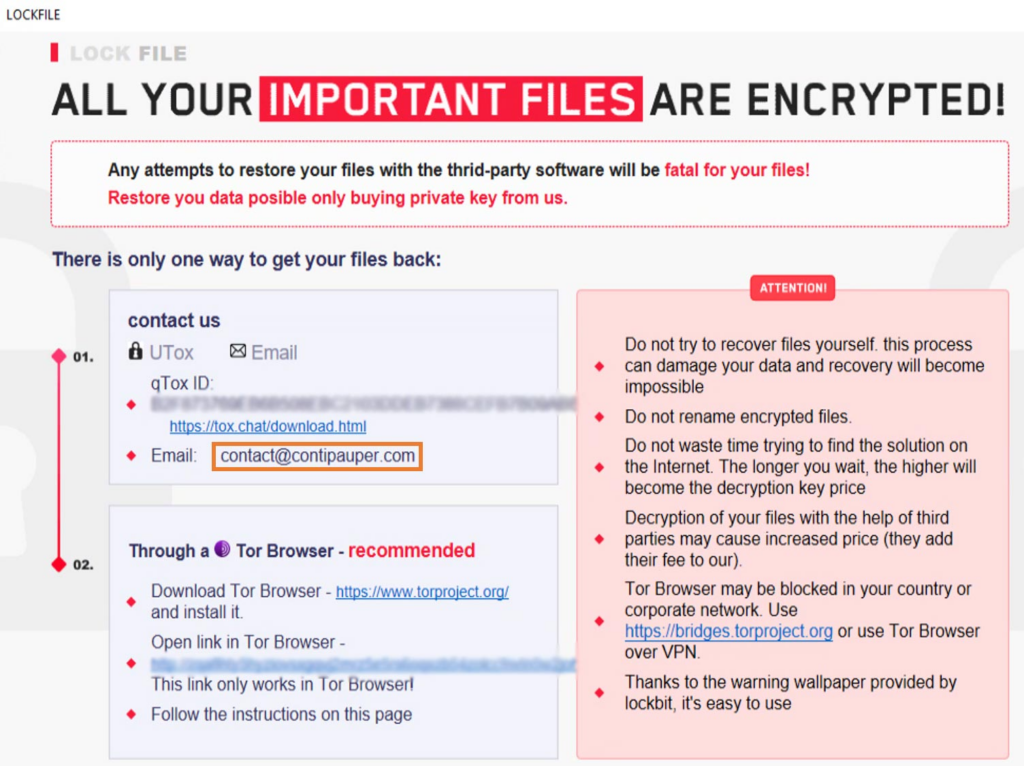

- Tuntutan Tebusan

Ransomware akan menuntut tebusan setelah data terenkripsi. Ada berbagai cara di mana ransomware mencapai ini, tetapi tidak jarang bagi mereka untuk mengubah latar belakang tampilan menjadi catatan tebusan atau menempatkan file teks di setiap direktori yang terenkripsi. Catatan ini biasanya menuntut sejumlah cryptocurrency tertentu sebagai imbalan untuk mengakses file korban. Sebagai imbalan nya, pelaku ransomware akan memberikan salinan kunci privat yang digunakan untuk melindungi kunci enkripsi simetris atau salinan kunci enkripsi simetris itu sendiri. Hal ini dapat digunakan oleh penjahat siber untuk membatalkan enkripsi dan mendapatkan kembali akses ke file pengguna dengan program dekripsi (juga disediakan oleh penjahat siber).

Varian Ransomware yang Pernah Menyerang Perusahaan

1. WannaCry

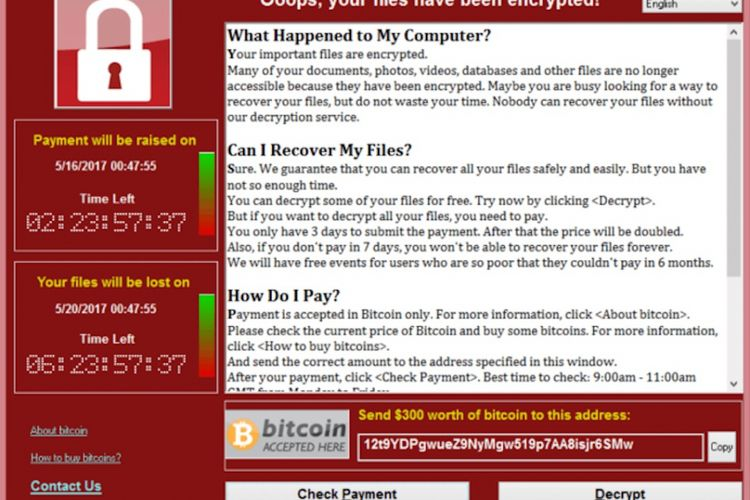

WannaCry adalah ransomware yang menjadi perhatian dunia pada tahun 2017. Ransomware ini menyebar melalui kerentanan dalam sistem operasi Windows yang tidak diperbaharui. Jika komputer Anda terkena ransomware seperti WannaCry, file-file Anda akan dienkripsi sehingga tidak dapat digunakan. Tanpa kunci dekripsi, file-file Anda tidak akan lagi dapat diakses. Setelah file-file Anda dienkripsi, Anda akan menerima pemberitahuan di komputer Anda yang menuntut tebusan sebesar $300 dalam bentuk bitcoin yang harus dibayarkan kepada para penjahat siber untuk mendapatkan kunci dekripsi file Anda. Setelah tiga hari, tebusan akan menjadi dua kali lipat menjadi $600. Setelah 7 hari, file-file Anda akan dihapus dan semua file yang terenkripsi akan hilang selamanya.

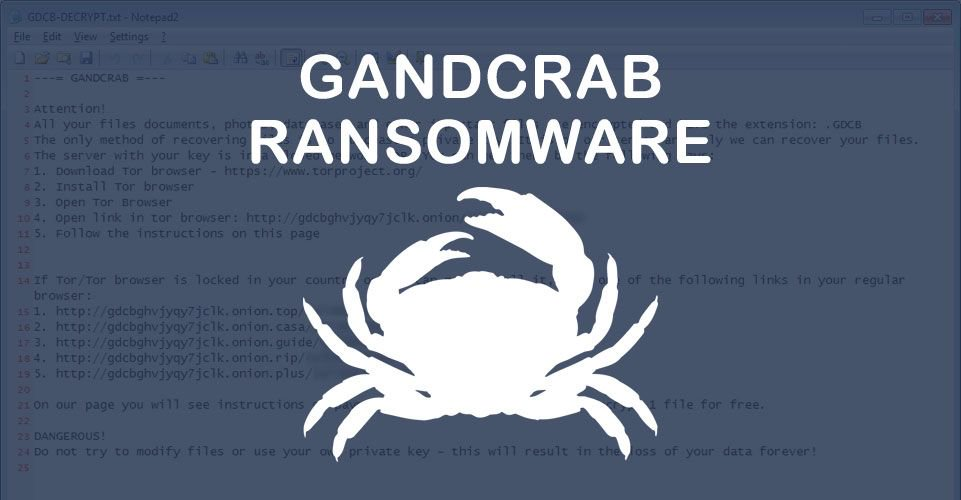

2. GandCrab

GandCrab adalah salah satu varian ransomware yang aktif pada tahun 2018. Ransomware ini menyebar melalui kampanye email spam, exploit kits, dan situs web yang terinfeksi. GandCrab menggunakan enkripsi kuat dan mengancam untuk menghapus file-file korban jika tebusan tidak dibayar. GandCrab adalah ransomware yang didistribusikan melalui toolkit eksploitasi RIG. Setelah masuk ke sistem, data akan dienkripsi menjadi file “* .GDCB” atau file “* .CRAB” dan tidak dapat digunakan. Saat proses enkripsi berlangsung, malware akan menghasilkan file CRAB-DECRYPT.txt dan meminta pengguna untuk membayar tebusan sebesar $400 – $1,000 dalam bentuk mata uang kripto DASH.

Untuk mendekripsi data, korban harus membuka sebuah situs web Tor dan mengikuti petunjuk yang diberikan. Situs web ini mengumumkan bahwa dekripsi membutuhkan kunci unik yang dihosting pada server jarak jauh dan dikendalikan oleh para pengembang jahat GandCrab. Sayangnya, informasi ini benar-benar akurat dan tidak ada alat yang dapat memulihkan file-file yang dienkripsi oleh GandCrab.

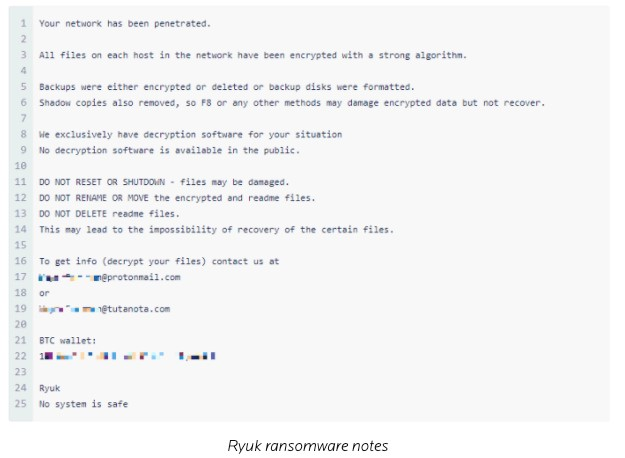

3. Ryuk

Ryuk ransomware muncul pada tahun 2018 dan sering ditargetkan pada organisasi besar. Ryuk sendiri adalah varian ransomware yang dikaitkan dengan kelompok hacker WIZARD SPIDER yang telah meretas pemerintahan, lembaga akademik, layanan kesehatan, industri manufaktur, dan organisasi teknologi. Pada tahun 2019, Ryuk memiliki tuntutan tebusan tertinggi sebesar USD $12,5 juta, dan kemungkinan berhasil mendapatkan total USD $150 juta hingga akhir tahun 2020. Serangan Ryuk biasanya dimulai dengan serangan phishing yang mengirimkan email berbahaya kepada korban. Ransomware ini menggunakan enkripsi yang kuat dan menuntut tebusan yang besar dalam bentuk Bitcoin.

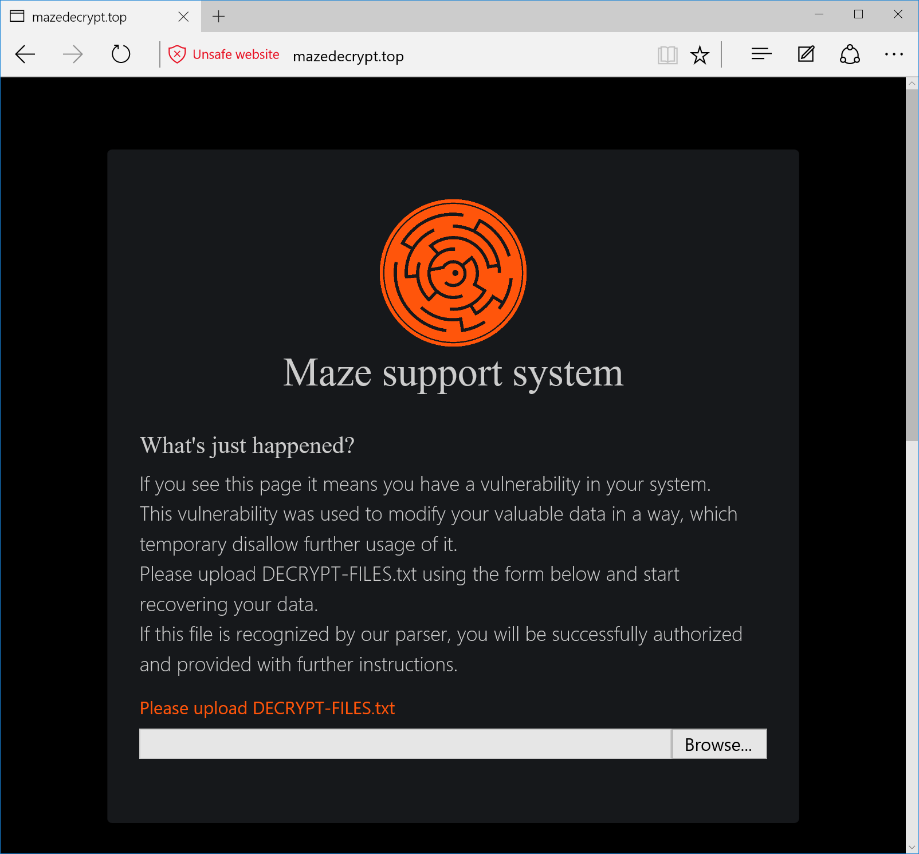

4. Maze

Maze ransomware terkenal karena mengadopsi strategi “double extortion”. Selain mengenkripsi data korban, Maze juga mencuri data tersebut dan mengancam untuk mempublikasikannya jika tebusan tidak dibayar. Puluhan organisasi telah menjadi korban dari malware yang jahat ini, termasuk LG, Southwire, dan Kota Pensacola. Varian Maze juga sering berkolaborasi dengan kelompok cybercrime lainnya untuk memperluas serangan mereka.

Awalnya, Maze menggunakan exploit kits dan spam campaign untuk menginfeksi korban-korbannya, tetapi kemudian mereka mulai menggunakan kerentanan keamanan yang diketahui untuk secara khusus menargetkan perusahaan-perusahaan terkenal. Maze diketahui menggunakan server virtual private network (VPN) dan remote desktop (RDP) yang rentan untuk meluncurkan serangan yang ditargetkan terhadap jaringan korban. Beberapa tuntutan tebusan mencapai jutaan dolar. Maze dilaporkan menuntut $6 juta dari salah satu produsen kawat dan kabel yang berbasis di Georgia, dan $15 juta dari satu organisasi yang tidak disebutkan namanya setelah kelompok tersebut mengenkripsi jaringannya.

5. Sodinokibi (REvil)

Ditemukan pada bulan April 2019, ransomware REvil/Sodinokibi (juga dikenal sebagai Sodin) adalah jenis ransomware yang sangat sulit dideteksi. Ransomware ini mengenkripsi file dan menghapus pesan permintaan tebusan setelah terinfeksi. Pesan tersebut memberitahu korban bahwa harus membayar tebusan dalam bentuk bitcoin dan jika tebusan tidak dibayar tepat waktu, tuntutan tersebut akan menggandakan jumlahnya.

REvil adalah contoh sempurna dari Ransomware-as-a-Service, yaitu kejahatan siber yang melibatkan dua kelompok yang bekerja sama untuk melakukan serangan: penulis kode yang mengembangkan ransomware dan afiliasi yang menyebarkannya dan mengumpulkan tebusan. Aspek ini membuat ransomware Sodinokibi menjadi berbahaya bagi perusahaan-perusahaan dari berbagai ukuran. Ransomware ini juga dikenal sebagai Sodin atau REvil, dan dalam waktu singkat menjadi ransomware yang paling banyak didistribusikan keempat di dunia, dengan target utama perusahaan-perusahaan Amerika dan Eropa.

6. Lockbit Ransomware

LockBit ransomware adalah salah satu varian ransomware yang cukup terkenal dalam dunia serangan siber. Lockbit juga menjadi semakin terkenal di Indonesia saat Bank Syariah Indonesia terkena ransomware tersebut. Ransomware ini dikenal karena tingkat kecanggihannya dan metode operasionalnya yang kompleks. LockBit biasanya menyebar melalui email phishing, eksploitasi kerentanan software, atau serangan Remote Desktop Protocol (RDP). Para pelaku sering menggunakan teknik rekayasa sosialuntuk membuat email terlihat meyakinkan, dengan mengirimkan lampiran berbahaya atau tautan yang mengarah ke situs web yang terinfeksi. Setelah korban mengklik lampiran atau tautan tersebut, ransomware mulai melakukan infeksi pada sistem.

Setelah berhasil masuk ke dalam sistem korban, LockBit melakukan enkripsi terhadap berbagai jenis file yang ada, termasuk dokumen, gambar, video, dan file penting lainnya. Ransomware ini menggunakan metode enkripsi yang kuat, seperti algoritma enkripsi RSA atau AES, untuk mengunci file-file tersebut. Setelah selesai mengenkripsi data, LockBit menyajikan pesan tebusan kepada korban. Pesan ini berisi petunjuk tentang cara melakukan pembayaran tebusan agar data dapat dikembalikan. Para pelaku sering kali menuntut pembayaran dalam bentuk mata uang digital, seperti Bitcoin, yang sulit dilacak.

Salah satu ciri khas dari LockBit adalah ancaman untuk mengungkapkan data yang dienkripsi jika tebusan tidak dibayar. Para pelaku sering mengancam akan mempublikasikan data korban secara online atau menjualnya ke pihak ketiga jika pembayaran tidak dilakukan dalam waktu yang ditentukan.

Pencegahan dan Proteksi Ransomware

Untuk melindungi diri dari serangan ransomware, sangat penting untuk menerapkan langkah-langkah pencegahan yang efektif. Berikut adalah beberapa langkah yang dapat diambil untuk mencegah dan melindungi diri dari serangan ransomware:

1. Amankan endpoint Anda

Gunakan solusi keamanan endpoint yang canggih untuk mendeteksi dan mencegah serangan ransomware. Anda bisa menginstal dan menggunakan program antivirus dan firewall yang terupdate untuk melindungi sistem Anda dari ancaman ransomware dan malware lainnya. Anda juga bisa memilih solusi yang menggunakan Machine Learning dan Artificial Intelligence untuk mendeteksi serangan yang tidak terdeteksi oleh software antivirus konvensional. Pertimbangkan untuk menggunakan layanan security management yang dikelola untuk pengawasan dan deteksi respons yang efektif.

2. Rencanakan dan formulasi kebijakan keamanan

Buat rencana atas respon apabila terjadi insiden untuk menghadapi serangan ransomware. Buat kebijakan perusahaan terkait email yang mencurigakan dan berbagi panduan kepada karyawan tentang tindakan yang harus diambil jika mereka menerima email yang mencurigakan.

3. Gunakan Autentikasi Multi-Faktor (MFA)

Terapkan autentikasi multi-faktor untuk meningkatkan keamanan akses ke sistem dan aplikasi. Dengan MFA, pengguna harus memberikan lebih dari satu bentuk verifikasi untuk mengakses akun mereka, seperti kombinasi kata sandi, token otentikasi, atau sidik jari.

4. Perbarui/Update sistem secara teratur

Pastikan sistem operasi, aplikasi, dan perangkat lunak lainnya selalu diperbarui dengan patch keamanan terbaru. Pembaruan ini membantu menutup celah keamanan yang dapat dimanfaatkan oleh serangan ransomware.

5. Lakukan security training

Lakukan pelatihan keamanan / security training kepada seluruh tim Anda untuk meningkatkan kesadaran mereka tentang serangan ransomware. Berikan knowledge tentang cara mengidentifikasi email dan attachment yang mencurigakan serta tindakan yang harus diambil untuk melaporkan potensi serangan.

6. Simpan cadangan data

Selalu lakukan cadangan data penting Anda secara teratur. Pastikan cadangan disimpan di lokasi terpisah seperti hard drive eksternal atau layanan cloud agar tidak dapat diakses oleh penyusup. Pastikan backup dilakukan secara teratur dan data tersebut dapat diakses jika terjadi serangan ransomware.

7. Lakukan Penetrasi Test

Lakukan pengujian penetrasi secara teratur dengan menggunakan pihak ketiga yang independen untuk menemukan kerentanan dalam sistem Anda. Pengujian ini membantu mengidentifikasi kelemahan keamanan sehingga Anda dapat mengambil langkah-langkah perbaikan yang diperlukan.

8. Berhati-hati dalam browsing dan membuka attachment.

Jangan membuka lampiran atau mengklik tautan dari email yang mencurigakan atau yang dikirim oleh pengirim yang tidak dikenal. Ransomware sering kali disebarkan melalui kampanye phishing dan lampiran berbahaya. Hindari juga untuk mengunduh file atau program tertentu yang tidak kredibel, termasuk hindari mengunjungi situs website yang mencurigakan.

9. Gunakan kata sandi yang kuat.

Gunakan kata sandi yang kuat dan unik untuk akun-akun Anda. Hindari menggunakan kata sandi yang mudah ditebak atau terlalu umum. Pertimbangkan untuk menggunakan manajer kata sandi untuk mengelola kata sandi Anda dengan aman.

10. Batasi hak akses pengguna.

Berikan hak akses yang tepat kepada pengguna dalam sistem. Hindari memberikan hak akses administratif kepada pengguna biasa jika tidak diperlukan. Hal ini dapat membantu membatasi potensi kerusakan yang disebabkan oleh ransomware jika pengguna akun terinfeksi.

Dengan menerapkan langkah-langkah ini, Anda dapat meningkatkan perlindungan terhadap serangan ransomware dan melindungi data dan sistem Anda.

Apa yang Harus Dilakukan jika Sistem Terkena Ransomware?

Jika sistem Anda terkena serangan ransomware, berikut ini adalah beberapa langkah yang dapat Anda lakukan:

- Isolasi dan Putuskan Koneksi Jaringan: Segera isolasi sistem yang terinfeksi dari jaringan yang lain untuk mencegah ransomware menyebar ke perangkat lain. Putuskan koneksi jaringan, baik secara fisik atau melalui penghentian akses jaringan.

- Identifikasi dan Hentikan Proses Ransomware: Gunakan alat keamanan yang sesuai, seperti perangkat lunak antivirus atau alat pencegahan malware, untuk mengidentifikasi dan menghentikan proses ransomware yang sedang berjalan. Hal ini dapat membantu mencegah penyebaran lebih lanjut dan enkripsi lebih banyak data.

- Laporkan Serangan: Segera laporkan serangan ransomware kepada tim keamanan internal perusahaan atau penyedia layanan keamanan jika Anda bekerja dengan mereka. Juga, laporan kejadian ini ke pihak yang berwenang, seperti lembaga penegak hukum atau unit kejahatan siber setempat.

- Evaluasi Kerusakan dan Rencana Pemulihan: Identifikasi dan evaluasi kerusakan yang disebabkan oleh serangan ransomware. Buat rencana pemulihan yang komprehensif untuk mengembalikan sistem dan data ke kondisi normal. Pertimbangkan untuk melibatkan tim keamanan, IT, dan manajemen dalam proses ini.

- Jangan Membayar Tebusan: Meskipun mungkin tergoda untuk membayar tebusan agar mendapatkan kunci dekripsi, disarankan untuk tidak melakukannya. Membayar tebusan tidak menjamin bahwa data Anda akan dikembalikan, dan ini hanya akan mendorong para penjahat siber untuk melancarkan lebih banyak serangan.

- Lakukan komunikasi yang baik dengan pihak yang dirugikan: Hal lain yang perlu diperhatikan bagi perusahaan yang terkena serangan ransomware adalah melakukan komunikasi publik yang baik dengan mengakui terdapat celah keamanan dalam sistem dan akan segera menyelesaikan kerugian yang dialami oleh konsumen. Perusahaan perlu membuat mekanisme kompensasi bagi konsumen ataupun pihak yang dirugikan atas serangan ransomware ini.

- Pulihkan Data dari Backup: Jika Anda memiliki cadangan data yang teratur, pulihkan data yang terinfeksi dari salinan cadangan yang aman setelah memastikan bahwa sistem sudah bersih dari ransomware. Pastikan untuk menghapus ransomware secara menyeluruh sebelum memulihkan data.

- Tingkatkan Keamanan: Setelah pemulihan, tingkatkan keamanan sistem dan jaringan Anda. Perbarui perangkat lunak dengan patch terbaru, tingkatkan langkah-langkah keamanan seperti firewall dan solusi antivirus, dan lakukan tindakan pencegahan tambahan seperti pelatihan keamanan untuk pengguna dan audit keamanan secara rutin.

Penting untuk menyadari bahwa respons terhadap serangan ransomware harus segera dan dilakukan dengan hati-hati. Penting juga untuk berkonsultasi dengan profesional keamanan siber atau tim IT yang terlatih dalam menghadapi serangan ransomware.

Kesimpulan

Serangan ransomware mengalami peningkatan sebesar 150% pada tahun 2020, dan angka ini diperkirakan akan terus meningkat secara eksponensial di tahun-tahun mendatang. Dengan menerapkan cyber security yang baik dan memiliki rencana yang matang, perusahaan Anda akan mengurangi risiko dan siap menghadapi situasi yang tak terduga.

Menghadapi ancaman ransomware yang semakin kompleks dan serius, penting bagi perusahaan memastikan semua sistem dan software diperbarui dengan patch keamanan terbaru, menggunakan solusi keamanan endpoint yang canggih, dan menerapkan kontrol akses yang ketat. Selain itu, perusahaan harus memiliki rencana respons insiden yang jelas dan terstruktur, yang mencakup langkah-langkah untuk menghadapi serangan ransomware dan penanganan tebusan jika terjadi.

Penting juga untuk meningkatkan kesadaran karyawan tentang ancaman ransomware dan memberikan pelatihan yang terkait dengan praktik keamanan siber yang baik. Semua anggota organisasi harus mengetahui tanda-tanda serangan ransomware, seperti email mencurigakan atau tautan yang tidak aman, dan tahu apa yang harus dilakukan jika terjadi serangan.

Dengan melakukan tindakan-tindakan ini, perusahaan dapat mengurangi risiko dan meningkatkan kesiapan dalam menghadapi serangan ransomware. Memiliki rencana yang teruji dan melibatkan semua pihak yang terkait akan membantu dalam pengambilan keputusan yang tepat dalam situasi kritis seperti ini. Dengan mengutamakan keamanan siber dan memiliki rencana yang matang, perusahaan dapat menghadapi tantangan yang tidak terduga dengan lebih baik dan melindungi aset mereka dari serangan yang dapat merugikan.

FAQ Mengenai Ransomware

Q: Apa itu ransomware?

A: Ransomware adalah jenis malware yang mengenkripsi file pada sistem target dan menuntut pembayaran tebusan agar file tersebut dapat dikembalikan.

Q: Bagaimana ransomware biasanya masuk ke sistem?

A: Ransomware dapat masuk melalui berbagai cara, termasuk melalui email phishing, situs web yang tidak aman, eksploitasi kerentanan perangkat lunak, atau menggunakan jaringan yang tidak aman.

Q: Apa yang harus dilakukan jika sistem terkena serangan ransomware?

A: Jika sistem Anda terkena serangan ransomware, segera isolasi sistem dari jaringan untuk mencegah penyebaran lebih lanjut. Laporkan serangan kepada tim keamanan IT Anda dan ikuti rencana respons insiden yang telah ditetapkan.

Q: Apakah membayar tebusan adalah solusi yang baik?

A: Meskipun pembayaran tebusan dapat mengembalikan akses ke file yang terenkripsi, tidak ada jaminan bahwa pelaku akan memenuhi janjinya. Selain itu, membayar tebusan dapat mendorong praktik kriminal lebih lanjut. Disarankan untuk tidak membayar tebusan dan mencari alternatif pemulihan data.

Q: Bagaimana cara melindungi diri dari serangan ransomware?

A: Beberapa langkah yang dapat diambil untuk melindungi diri dari serangan ransomware meliputi: menggunakan solusi keamanan yang kuat, memperbarui sistem secara teratur, melakukan cadangan data yang teratur, melatih karyawan tentang keamanan siber, dan waspada terhadap email atau tautan yang mencurigakan.

Q: Apakah ada alat pemulihan data untuk ransomware?

A: Beberapa penyedia keamanan dan perusahaan pemulihan data menyediakan alat pemulihan data untuk beberapa varian ransomware tertentu. Namun, tidak semua jenis ransomware memiliki alat pemulihan yang efektif. Penting untuk melakukan cadangan data secara teratur sebagai langkah pencegahan terbaik.

Q: Apakah asuransi cyber dapat membantu melindungi dari serangan ransomware?

A: Asuransi cyber dapat membantu melindungi perusahaan dari kerugian finansial yang ditimbulkan oleh serangan ransomware. Namun, asuransi ini tidak menggantikan langkah-langkah keamanan yang kuat. Penting untuk tetap mengimplementasikan praktik keamanan yang baik meskipun memiliki asuransi cyber.

Q: Apa yang harus dilakukan setelah pemulihan dari serangan ransomware?

A: Setelah pemulihan dari serangan ransomware, penting untuk melakukan analisis penyebab serangan dan memperkuat keamanan sistem Anda. Identifikasi kerentanan yang mungkin telah dieksploitasi dan ambil langkah-langkah untuk memperbaikinya. Selain itu, terus perbarui kebijakan keamanan dan lakukan evaluasi keamanan secara berkala.

Perhatikan bahwa pertanyaan dan jawaban ini bersifat umum dan penting untuk berkonsultasi dengan profesional keamanan IT atau ahli keamanan siber untuk informasi lebih lanjut tentang situasi dan perlindungan khusus dari ransomware.